Третий день украинские власти не могут разгрести последствия хакерской атаки, которая произошла в пятницу.

Тогда "легли" сайты 70 государственных ведомств и органов. Часть из них восстали из мертвых, но некоторые еще не открываются. В частности, портал "Дия".

Власти отрицали, что пострадали базы данных украинцев, которые были подвязаны к "Дии". Однако вскоре стало известно, что в сервисе пропали полисы автогражданки. И уже звучат предположения, что хакеры смогли их уничтожить.

В происходящем уже начали обвинять российские спецслужбы, хотя пока никаких данных, объективно это подтверждающих, нет.

"Страна" разбиралась, есть ли угроза масштабной утечки данных украинцев. И как вообще произошла кибератака.

Куда пропала автогражданка

Из крупных ресурсов работают почти все, которые в пятницу еще "лежали" - сайты Кабмина, МОН, Госслужбы по чрезвычайным ситуациям, Минспорта, Минагрополитики.

По-прежнему не открывается страничка Минэнерго, но главное - сайт сервиса "Дия", который вместо услуг перебрасывает на страницу-путеводитель, где нет возможности залогиниться.

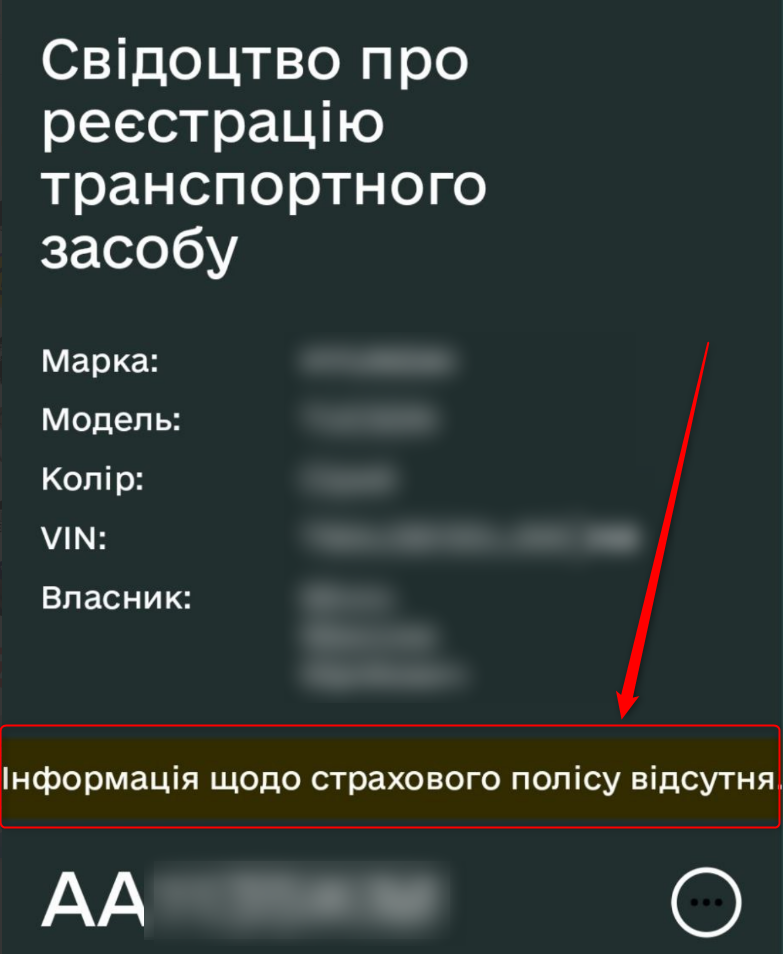

Мобильное приложение "Дии" продолжает работать, но из техпаспортов на автомобили пропали данные о страховке ОСАГО. Появилась надпись "информация о страховом полисе отсутствует".

На сайте Моторного страхового бюро говорится, что ресурс также 14 января попал под хакерскую атаку. Его сайт открывается, но, судя по всему, пострадали базы данных на собственников автомобилей.

Отметим, что без доступа к ресурсам этого бюро невозможно выписать договор об автогражданке или стребовать по нему страховку.

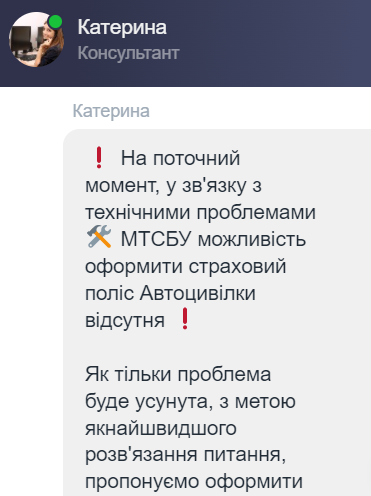

На сайтах, где можно оформить ОСАГО, появились объявления о том, что сейчас этот сервис недоступен. "В настоящее время, в связи с техническими проблемами МТСБУ, возможность оформить страховой полис Автогражданки отсутствует", - говорится на этих сервисах.

В приложении "Приват 24", где есть опция оформления автогражданки, сервис также недоступен и указано, что ведутся регламентные работы.

В Монобанке сообщили, что теперь в моторном бюро 7-30 дней будут заниматься восстановлением данных. А его основатель Олег Гороховский предположил, что базы пользователей вообще стерты.

"Ходят упорные слухи, что базы МТСБУ уничтожены хакерами и характер сбоя вызывает тревогу о том, что слухи обоснованы", - заявил Гороховский в своем телеграм-канале.

.png)

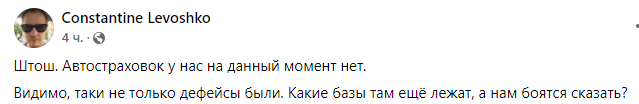

IT-специалисты в соцсетях после этой информации начали сомневаться в заявлениях властей, что пострадали только сайты, а базы данных в порядке. И задаются вопросом, какие еще данные "легли".

Также высказываются мнения, что 7-30 дней, о которых говорил Гороховский - это вполне реалистичный срок, необходимый для поиска уязвимостей, благодаря которым хакеры смогли провести атаку.

И пока эти уязвимости не найдут, включать отдельные ресурсы смысла нет - их снова могут "положить".

Как положили сайты госорганов?

СБУ еще 14 января сообщала, что имела место так называемая supply chain attack, то есть атака "через цепочку поставок".

Если проще - это внедрение вредоносного кода через обновление программ, уже установленных на компьютере. Часто это бывают приложения, которым пользователи полностью доверяют.

Так, в 2017 году такую атаку осуществили через популярную программу CCleaner, которая служит для удаления устаревших данных (эхо той глобальной атаки дошло и до Украины). Иными словами, взламывается сервер компании-поставщика каких-то цифровых услуг, тем самым наносится удар по конечным их пользователям.

Сейчас в Украине произошло то же самое. "Злоумышленники взломали инфраструктуру коммерческой компании, имевшей доступ с правами администрирования веб-ресурсов, пострадавших в результате атаки", - заявили в СБУ.

Позже свою версию событий опубликовала компания Microsoft. Она заявила, что среди объектов хакерской атаки оказалась IT-компания, которая управляет сайтами клиентов из государственного и частного сектора.

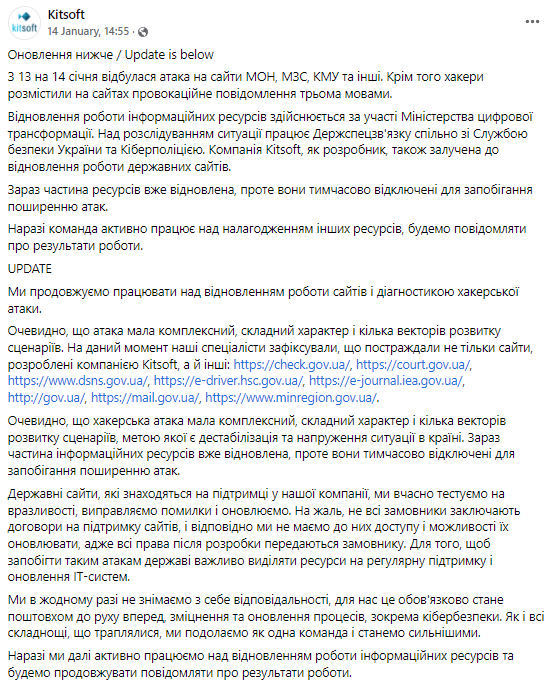

Судя по всему, сайты украинских госорганов "легли" из-за кибератаки на украинскую IT-компанию Kitsoft, которая многие из этих ресурсов разработала и обслуживала. В частности, именно она создавала портал "Дия".

Сайт Kitsoft на данный момент не открывается, и коммуникацию фирма ведет через соцсети. Компания еще 14 января сообщила, что кибератака была комплексной и имела несколько сценариев. Также в Kitsoft заявили, что под удар попали не только те сайты, которые разрабатывала эта фирма, но и другие.

В компании попытались отвести от себя удар и заявили, что не все правительственные сайты, которые Kitsoft создавал, заключали потом договора на поддержку - мол, в этом и проблема. Что, впрочем, не объясняет, почему теперь не работает сайт самой IT-компании.

Но из этого следует и то, что ломали украинские сайты, возможно, не только через "цепочку поставок", но и напрямую, на что намекают и разработчики.

При этом Kitsoft заявил, что "мы ни в коем случае не снимаем с себя ответственности".

Данные под угрозой?

Интересно, что именно эта компания с 2019 года разрабатывала портал "Дия", который и "лежит" сейчас дольше всех. В "Китсофте" только данным государственным сервисом занимается команда из 15 человек.

Основатель Kitsoft Александр Ефремов год назад рассказывал, что они создавали не только "фейс" "Дии", но и внедряли сервисные решения: открывали кабинет пользователя, подключали к нему реестры и налаживали работу услуг. То есть полностью занимались связью с базами данных.

Поэтому пока непонятно, какие данные оказались у киберпреступников на самом деле - хотя в Минцифры официально заявляют, что базы и реестры атака не затронула.

Сам Ефремов - это один из главных драйверов цифровой трансформации при профильном министерстве. И его компания, соответственно, - один из основных подрядчиков у Минцифры и других ведомств.

В связи с заявлениями Kitsoft'a уже звучат мнения, что кибератаки можно было избежать.

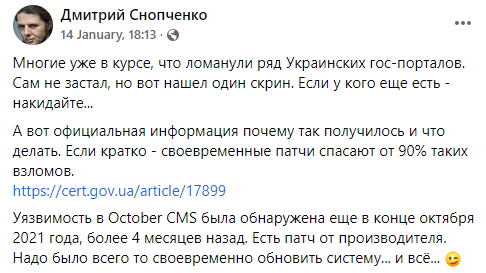

На государственном сайте "Правительственной команды реагирования на компьютерные чрезвычайные ситуации в Украине" (CERT), говорится, что злоумышленники воспользовались уязвимостью, о которой было широко известно уже несколько месяцев.

Речь о системе управления контентом October, на которой работали атакованные сайты. Это система с открытым кодом, которой пользуются разработчики во всем мире.

О том, что в ней появилась уязвимость, стало известно еще в октябре, и производитель тогда же выпустил патч, который ее устраняет.

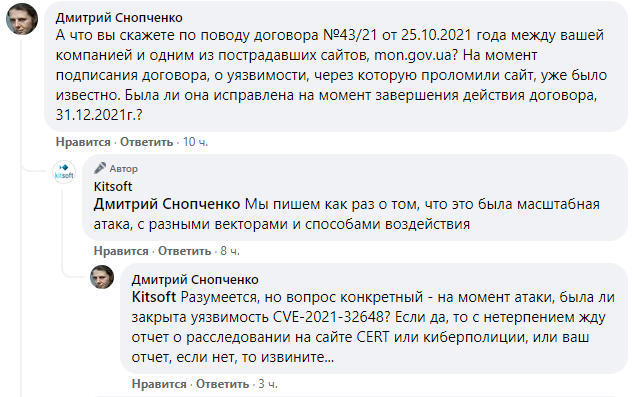

В связи с чем программисты в комментариях к посту компании Kitsoft начали интересоваться - а была ли исправлена эта уязвимость? Но фирма-разработчик на этот вопрос конкретно не ответила.

"Уязвимость в October CMS была обнаружена еще в конце октября 2021 года, более 4 месяцев назад. Есть патч от производителя. Надо было всего то своевременно обновить систему... и всё", - резюмирует эксперт по цифровой безопасности Дмитрий Снопченко.

Что в итоге послужило причиной проблемы - атака через компанию-администратора или напрямую через уязвимость в системе управления контентом, точно пока неизвестно. Не исключено, что использовались оба способа. И открытым остается вопрос о сохранности баз данных - особенно с оглядкой на проблемы по автогражданке.